Как зайти на кракен через браузер

Onion - The Pirate Bay,.onion зеркало торрент-трекера, скачивание без регистрации. Когда kraken спецкор попытался связаться с администраторами сайтов и магазинов, в том числе с одним из недавно начавших свою деятельность на территории Екатеринбурга и Тюмени, их руководители оказались удивлены вниманием легального СМИ, но от общения отказались. Так называемый мориарти это создатель и идейный вдохновитель проекта мега. Mega sb darknet market Мега darknet это лучший магазин маркет в сети по продаже запрещенных товаров!(через TOR browser) / (через Тор) / (онион браузер) Маркетплейс мега onion mega onion - Правильная ссылка мега онион Mega зеркало это ресурс, позволяющий пользователям безопасно оформить заказ. Первое из них это то, что официальный сайт абсолютно безопасный. Так не теряй ни минуты! 5/5 Ссылка TOR зеркало Ссылка Только TOR TOR зеркало http l4rh2rygt37mtx6xldjphigypxs43whhcne3frmci4wwz3sq3qrxt7yd. Все как на гугл картах при выборе ресторана или магазина. Фото: РИА Новости Закрытие «Гидры» создало для нелегального рынка и другие проблемы. Onion - Acropolis некая зарубежная торговая площадочка, описания собственно и нет, пробуйте, отписывайтесь. Ъ ознакомился с исследованием американских компаний Chainalysis и Flashpoint, посвященным одной из теневых площадок в даркнете «Гидра». Onion/ - Dream Market европейская площадка по продаже, медикаментов, документов. Russian Anonymous Marketplace один из крупнейших русскоязычных теневых форумов и торговая площадка. Владельцы заявили, что просто устали заниматься всем этим (проект был основан в 2013. Привязка графического интерфейса по умолчанию. Mega Darknet Market не приходит биткоин решение: Банально подождать. А какие же случаи уже случались не только с самим даркнетом, а именно с его пользователями? Официальные зеркала kraken Площадка постоянно подвергается атаке, возможны долгие подключения и лаги. Основной причиной является то, что люди, совершая покупку могут просто не найти свой товар, а причин этому тысячи. На создание проекта, как утверждал Darkside в интервью журналу. Решений судов, юристы, адвокаты. Особых знаний для входа на сайт Мега не нужно - достаточно просто открыть браузер, вставить в адресную строку Мега ссылку, представленную выше, и перейти на сайт. Не получается залогиниться? Крупнейший в мире магазин закрыт. Мега Даркнет Маркет ссылка Какие товары и услуги можно приобрести на Мега Маркете В приоритете конечно же запрещенные товары. Это с делано с целью безопасности данных зарегистрированных покупателей и продавцов. Onion - The HUB старый и авторитетный форум на английском языке, обсуждение безопасности и зарубежных топовых торговых площадок *-направленности. Запустить программу и подождать, пока настроится соединение. Org b Хостинг изображений, сайтов и прочего Хостинг изображений, сайтов и прочего matrixtxri745dfw. Verify a unique PGP-signed address to improve security when purchasing certain items from the зеркала Гидра. Ротации кракен на рынке наркоторговли в даркнете, начавшиеся после закрытия в апреле крупнейшего маркетплейса, спровоцировали число мошенничеств на форумах, а также. Мета Содержание content-type text/html;charsetUTF-8 generator 22 charset UTF-8 Похожие сайты Эти веб-сайты относятся к одной или нескольким категориям, близким по тематике. Это сделано для того, чтобы покупателю было максимально удобно искать и приобретать нужные товары. Мега даркнет маркеанный момент является топовой площадкой НА территории СНГ. Сеть для начинающих. Администраторы подобных сайтов могут за 37 дней провернуть тысячи сделок, а потом исчезнуть. Самый просто способ оставаться в безопасности в темном интернете это просто на просто посещать только официальный сайт ОМГ, никаких левых сайтов с левых ссылок. Onion считаются безопасными. Наконец, третья причина серьезного спада продаж в регионах отказ конечных покупателей от сделок в условиях турбулентности (а значит повышенной опасности) даркнета: «После падения "Гидры" еще ничего не юзал (не употреблял прим. Успей получить своё Репост из: Даркнет форум России - WayAway (телеграм) кракен - вход, актуальные ссылки и зеркала. На новостном сайте BBC есть специальный сайт.

Как зайти на кракен через браузер - Кракен ссылка призыва нет

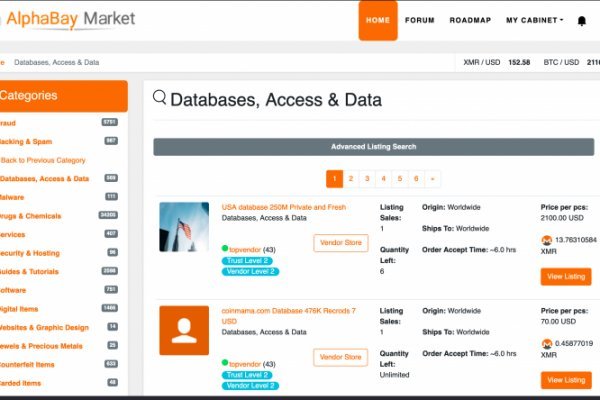

Требует JavaScript Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора bazaar3pfds6mgif. Onion - GoDaddy хостинг сервис с удобной админкой и покупка доменов.onion sectum2xsx4y6z66.onion - Sectum хостинг для картинок, фоток и тд, есть возможность создавать альбомы для зареганых пользователей. Хорошая новость, для любых транзакций имеется встроенное 7dxhash шифрование, его нельзя перехватить по воздуху, поймать через wifi или Ethernet. Onion - Продажа сайтов и обменников в TOR Изготовление и продажа сайтов и обменников в сети TOR. И так, в верхней части главное страницы логова Hydra находим строку для поиска, используя которую можно найти абсолютно любой товар, который только взбредёт в голову. Сохраненные треды с сайтов. Мегастрой. ОМГ официальный Не будем ходить вокруг, да около. Например, с помощью «турбо-режима» в браузере Opera без проблем удалось открыть заблокированный средствами ЖЖ блог Алексея Навального, однако зайти на сайт, доступ к которому был ограничен провайдером, не вышло. Onion/ - Форум дубликатов зеркало форума 24xbtc424rgg5zah. Mega darknet market и OMG! Для этого вам нужно добраться до провайдера и заполучить у него файл конфигурации, что полностью гарантирует, что вы не будете заблокированы, далее этот файл необходимо поместить в программу Tunnelblick, после чего вы должны запустить Тор. The Uncensored Hidden Wiki (p/Main_Page) - зеркало The Hidden Wiki. Onion - the Darkest Reaches of the Internet Ээээ. В другом доступна покупка продуктов для употребления внутрь. Matanga уверенно занял свою нишу и не скоро покинет насиженное место. Kkkkkkkkkk63ava6.onion - Whonix,.onion-зеркало проекта Whonix. Залетайте пацаны, проверено! Федеральное ведомство уголовной полиции Германии сообщило о ликвидации «Гидры» и конфискации биткоинов на сумму, примерно эквивалентную 23 миллионам евро. Onion заходить через тор. Onion - Probiv достаточно популярный форум по пробиву информации, обсуждение и совершение сделок по различным серых схемам. Переполнена багами! Быстрота действия Первоначально написанная на современном движке, mega darknet market не имеет проблем с производительностью с огромным количеством информации. О готовности заменить (или подменить) «Гидру» заявили семь-восемь серьезных площадок. Мега Даркнет не работает что делать? Это попросту не возможно. То есть вы можете прийти со своим обычным кошельком зарегистрированные на вас же и купив определенные монета, а после их продав вы получаете дополнительные транзакции и конвертацию средств. Онлайн системы платежей: Не работают! Заголовок ответа сервера http/1.1 200 OK Date: Thu, 08:06:39 GMT Server: Apache/2.2.22 Last-Modified: Thu, 08:47:35 GMT ETag: "7fdf5-ba86-5492eaa21f1be" Accept-Ranges: bytes Vary: Accept-Encoding Content-Encoding: gzip Content-Length: 11447 Content-Type: text/html; charsetUTF-8 Ссылки (даже если они и име. Onion - Alphabay Market зарубежная площадка по продаже, оружия, фальшивых денег и документов, акков от порносайтов. Onion - Post It, onion аналог Pastebin и Privnote. Основной валютой на рынке является bit coin. Onion - Схоронил! . У каждого сайта всегда есть круг конкурентов, и чтобы расти над ними, исследуйте их и будьте на шаг впереди. Введя капчу, вы сразу же попадете на портал. На Меге сотни тысяч зарегистрированных пользователей и понятное дело, что каждому не угодишь. В платных аках получше. Скорость загрузки страниц. Hiremew3tryzea3d.onion/ - HireMe Первый сайт для поиска работы в дипвебе. Это говорит о систематическом росте популярности сайта. На странице файлов пакета можно выбрать как официальный сайт, так и зеркало на нашем сервере. Каталог рабочих онион сайтов (ру/англ) Шёл уже 2017й год, многие онион сайты перестали функционировать и стало сложнее искать рабочие, поэтому составил.

«Лента. Желание «держать и не пущать» в людях, дорвавшихся до власти, неистребимо. Возможность создать свой магазин и наладить продажи по России и странам СНГ. В штат самой «Гидры» входили десятки людей, в том числе отдел рекламы, служба безопасности, химики и наркологи. Чем ситуация может быть опасна для российских юзеров, «Секрету» рассказал Артём Путинцев, эксперт юридической фирмы DRC. Кроме того, сеть Tor имеет и ещё один небольшой практический бонус. Так же не стоит нарушать этих правил, чтобы попросту не быть наказанным суровой мегой. Вот такое вот окошко как раз и показывает, что происходит. Особенно хочу обратить ваше внимание на количество сделок совершенное продавцом. Хирургический набор Простой и удобный хирургический набор дает возможность установки имплантатов AnyOne и MiNi. Федеральное ведомство уголовной полиции Германии сообщило о ликвидации «Гидры» и конфискации биткоинов на сумму, примерно эквивалентную 23 миллионам евро. На Hydra велась торговля наркотиками, поддельными документами, базами с утечками данных и другими нелегальными товарами. Они полагают, что создатели боялись преследования властей и хотели сбежать со средствами пользователей. Всё больше людей пытаются избавиться от «отеческой заботы» чиновников от государства и хотят реализовать своё конституционное право самостоятельно решать, куда ходить, что выбирать, куда смотреть и что делать. Даже если он будет выглядеть как настоящий, будьте бдительны, это может быть фейковая копия. Их хотят привлечь за торговлю наркотиками, эксплуатацию криминальных площадок и отмывание денег. Silk Road (http silkroadvb5piz3r.onion) - ещё одна крупная анонимная торговая площадка (ENG). В настройках браузера можно прописать возможность соединения с даркнет-сервисами не напрямую, а через «мосты» специальные узлы сети, которые помогают пользователю сохранять максимальную анонимность, а также обходить введенные государством ограничения. Почему именно mega darknet market? Статья 222 УК РФ штраф до 200 тыс. 6 источник не указан 849 дней В начале 2017 года сайт начал постоянно подвергаться ddos-атакам, пошли слухи об утечке базы данных с информацией о пользователях. Что такое "Гидра" и что произошло с этим даркнет-ресурсом новости на сегодня "Гидра" это очень крупный русскоязычный интернет-магазин, в котором продавали наркотики и персональную информацию. Мужчину задержали за создание в даркнете сайта по организации убийств. Это облегчит добавление товаров на сайт. Если у человека в шейном наросте вместо мозгов одни опилки, либо он целенаправленно ищет себе проблемы, то эти проблемы он найдёт обязательно. Но если кого это устраивает - пусть всё так и оставляет. Некоторые из них идейные. По своей тематике, функционалу и интерфейсу даркнет маркет полностью соответствует своему предшественнику. Причем он не просто недоступен, а отключен в принципе. Подробности Автор: hitman Создано: Просмотров: 90289. Еще есть варианты попасть на основной сайт через зеркала Мега Даркнет, но от этого процедура входа на площадку Даркнет Мега не изменится. Постараюсь объяснить более обширно. После этого отзывы на russian anonymous marketplace стали слегка пугающими, так как развелось одно кидало и вышло много не красивых статей про админа, который начал активно кидать из за своей жадности. Есть три способа обмена. Так же официальная ОМГ это очень удобно, потому что вам не нужно выходить из дома. Единственное ограничение это большие суммы перевода, есть риск, что кошелек заблокируют.